セキュリティについて - 26件

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) Apache側で作成したSSL証明書(PEM形式)をProselfで使用したい。

Apache側で作成したSSL証明書(PEM形式)をProselfで使用したい。 |

|

以下はVer5.73以下をご利用中の場合における手順です。

Ver5.74以上ではProself以外で生成した秘密鍵とサーバー証明書のペアを管理画面からインポートすることが可能です。 手順の詳細につきましては、以下URLで公開している「操作チュートリアルSSL証明書設定管理者編(Ver5.74以上対象)」をご参照ください。 https://www.proself.jp/manualtutorial/list/#version5 弊社では動作保証せず、自己責任となってはしまいますが以下の手順でキーストアに変換し、使用することは可能です。 ※注意 JDK1.6以降で可能です。 本手順では、

キー:certs.key

として記載いたします。SSL証明書:server.pem 中間証明書:ca.crt

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2025/09/11) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) ProselfでHTTPヘッダにStrict-Transport-Security(HSTS)を付与することは可能でしょうか。

ProselfでHTTPヘッダにStrict-Transport-Security(HSTS)を付与することは可能でしょうか。 |

|

はい、可能です。

※本設定後にHTTPSでアクセスしますと、以降HTTPでアクセスした場合はHTTPSへリダイレクトされるようになります(HTTPでのアクセスが行えなくなります)。

※HSTSプリロードには対応しておりません。

【補足】 レスポンスヘッダのmax-age部分を任意の値に変更したい場合は、上記の手順3では以下のように編集ください。

~省略~

※「proself.security.stricttransportsecurity.enable = true」に加えてproself.ajax.userlistmax = 100 proself.ajax.grouplistmax = 100 proself.ajax.filelistmax = 100 proself.session.renew = true proself.server.weblink = true proself.keystore.signature.algorithm = SHA256withRSA proself.security.stricttransportsecurity.enable = true proself.security.stricttransportsecurity.maxage = {任意の値(秒)} 「proself.security.stricttransportsecurity.maxage = {任意の値(秒)}」を追記します。

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2025/03/26) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) SSL証明書更新時にCSRの再設定が必要なのですが、その際の注意点はありますか。

SSL証明書更新時にCSRの再設定が必要なのですが、その際の注意点はありますか。 |

|

注意点としては、Proself管理画面上で行うCSRの再設定からSSL証明書のインポートまでの間にProselfの再起動が発生すると、自己署名証明書が適用された状態でProselfが起動してしまうという点がございます。 ※Ver5.31以前における注意点となります。Ver5.40以降はProselfの再起動が発生しても自己署名証明書として適用されないよう対応しております。

そのため、以下の手順を実施頂き、自己署名証明書が適用された状態でProselfが起動してしまっても復旧できるように備えておきます。

◆復旧に備えた手順

万が一SSL証明書を適用する前にProselfサービスの再起動が発生して自己署名証明書が適用された状態でProselfが起動してしまった場合には、以下の手順で復旧してください。

◆復旧手順

上記手順で復旧後は、SSL証明書が認証局より送付された後に下記の手順を実施してください。

◆SSL証明書が認証局より送付された後の適用手順

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2025/01/21) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) Proselfでクライアント認証を使用するための設定手順を教えてください。

Proselfでクライアント認証を使用するための設定手順を教えてください。 | ||||||||||||||

|

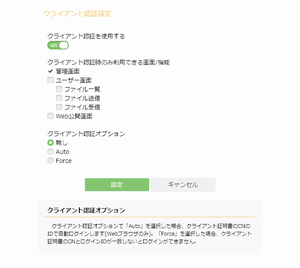

以下に手順を記載いたします。

事前準備

設定手順

以下前提での手順としております。

以上でクライアント認証の設定は終了です。 なお、追加でクライアント証明書の作成が必要な場合は、手順2のみ実施ください。 クライアント証明書を失効させる場合は、次項「失効リストの登録」を実施ください。

※失効リストを登録しない場合は実施しないでください。

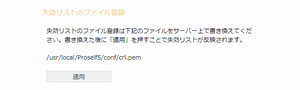

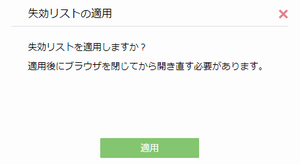

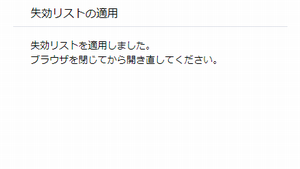

失効リストの登録

以上で失効リストの登録は完了です。

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2025/01/21) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) Proselfに対してWebDAVクライアントソフトウェアからのアクセスを拒否させる方法はありますか。

Proselfに対してWebDAVクライアントソフトウェアからのアクセスを拒否させる方法はありますか。 |

|

以下手順を実施することで、WebDAVクライアントソフトウェアからのアクセスを全て拒否するように設定可能です。

※Ver5.40以降の場合はシステム全体に加え、プライマリグループ、ユーザー単位でもクライアントアクセス制限設定を行うことができ、それぞれ設定した場合はユーザー > プライマリグループ > システム設定の順で設定が優先されます。

詳細については以下URLで公開している「操作チュートリアル端末管理」をご参照ください。 https://www.proself.jp/manualtutorial/list/

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2025/01/21) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png)

![[GW]](/wp-content/themes/northgrid/img/support/gw.png) Proselfをインストールしているサーバーにおいてはどのような脆弱性に留意すればよいでしょうか。

Proselfをインストールしているサーバーにおいてはどのような脆弱性に留意すればよいでしょうか。 |

|

以下のソフトウェアについては留意が必要です。

動作環境については、以下URLにも記載しておりますのでご参照ください。 https://www.proself.jp/licence/environment/

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2025/01/21) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) 脆弱性診断で「HTTPS通信時cookieにsecure属性が付与されていない」旨の指摘があったため、対策方法を教えてください。

脆弱性診断で「HTTPS通信時cookieにsecure属性が付与されていない」旨の指摘があったため、対策方法を教えてください。 |

|

ProselfではHTTPS通信時にcookieにsecure属性が付与するよう対応を行っておりますが、前段にあるSSLアクセラレーターやSSLアクセラレーター機能を持つ負荷分散装置等によりSSLが終端している場合、ProselfはHTTPで通信を行うことになるためsecure属性が付与されません。

なお、上記設定変更後、SSLアクセラレーターやSSLアクセラレーター機能を持つ負荷分散装置等を経由せずにProselfに直接アクセスする場合、HTTP通信ではProselfにログインすることができなくなります。 メンテナンス等で直接Proselfにアクセスする必要がある場合は、HTTPS通信をご利用ください。

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2024/09/24) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) 中間証明書をインポートしているにも関わらず、SSL証明書のインポート時に「以下の証明書がインポートされていないため、サーバー証明書の検証ができませんでした。必要な中間証明書が正しくインポートされているか確認してください。証明書は…」というエラーメッセージが表示されます。どのように対処すればよいでしょうか。

中間証明書をインポートしているにも関わらず、SSL証明書のインポート時に「以下の証明書がインポートされていないため、サーバー証明書の検証ができませんでした。必要な中間証明書が正しくインポートされているか確認してください。証明書は…」というエラーメッセージが表示されます。どのように対処すればよいでしょうか。 |

|

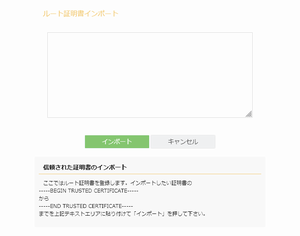

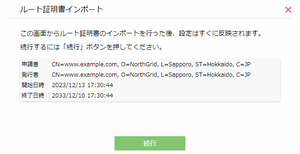

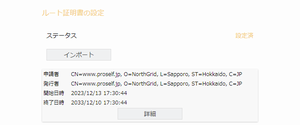

ルート証明書が見つからない場合も、本エラーメッセージが表示されます。

CN=GlobalSign,O=GlobalSign,OU=GlobalSign Root CA - R6

弊社としては、対処法としてOSのアップデート(Linux OSの場合)またはJavaのアップデート(Windows OSの場合)を推奨いたしますが、すぐに対処が難しい場合は以下手順を実施ください。

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2024/07/30) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) Proselfでクライアント認証を使用する場合、証明書がインポートされたクライアント端末ではユーザーIDやパスワードを入力せずにログインできますか。

Proselfでクライアント認証を使用する場合、証明書がインポートされたクライアント端末ではユーザーIDやパスワードを入力せずにログインできますか。 |

|

以下FAQの「3.Proselfのクライアント認証をONにします。」内「クライアント認証オプション」の項で「Auto」を設定することにより、クライアント証明書のCNをユーザーIDとして自動ログインすることが可能です。

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2024/05/08) |

| ![[V5]](/wp-content/themes/northgrid/img/support/version5.png) Proselfにはウイルススキャン機能がありますか。

Proselfにはウイルススキャン機能がありますか。 |

|

ウイルススキャン機能はありませんが、ウイルススキャンソフトウェアと連携してウイルスを検知したファイルのアップロードを拒否する機能を有しています。

このFAQは次のURLで直接ご覧いただけます。 (最終更新日:2024/04/19) |